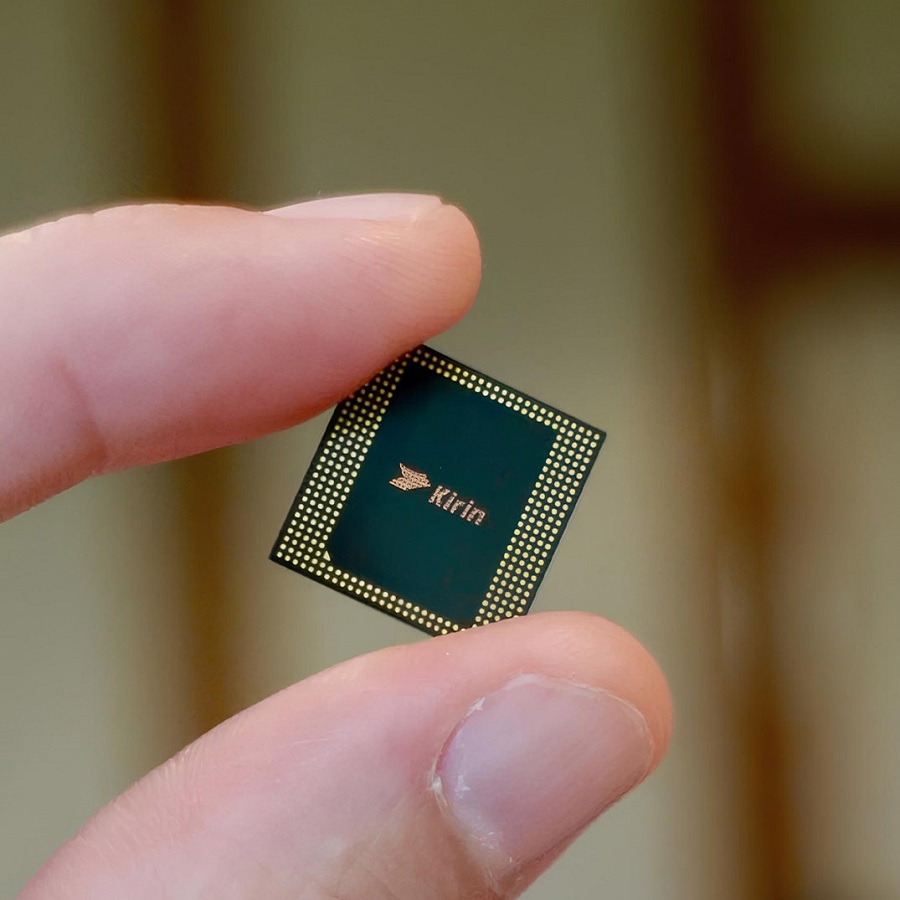

دستگاههایی که از تراشههای کوآلکام استفاده میکنند باگ امنیتی خطرناکی دارند که آنها را در برابر حمله مهاجمان آسیبپذیر میکند. این باگ اجازه میدهد هکرها بتوانند اطلاعات خصوصی و کلیدهای رمزنگاری کاربر را که در ناحیهای از پردازنده به نام «محیط اجرای امن کوآلکام» یا QSEE ذخیره میشود به دست آورند.

البته کوآلکام اوایل ماه جاری میلادی این باگ را با انتشار آپدیتی برطرف کرد، اما با توجه به این که بسیاری از دستگاههای مجهز به کوآلکام از اندروید استفاده میکنند و خیلی از دستگاههای اندرویدی آپدیتهای جدید این سیستم عامل را دریافت نمیکنند، شمار زیادی از این دستگاهها در معرض خطر قرار گرفتهاند.

QSEE چیست؟

این آسیبپذیری بر چگونگی مدیریت اطلاعات در بخش QSEE از تراشههای کوآلکام اثر میگذارد. QSEE یک «محیط اجرای قابل اعتماد» مثل SGX در تراشههای اینتل است.

این ناحیه به صورت سختافزاری بر روی تراشههای کوآلکام ایزوله شده تا به جز خود برنامهای که به صورت مستقیم در حال کار با آن اطلاعات است، هیچ بخش دیگری از سیستم عامل یا سایر اپلیکیشنها نتوانند به آن دسترسی داشته باشند.

اطلاعاتی که درون QSEE ذخیره میشود شامل کلیدهای خصوصی رمزنگاری و پسوردهاست، اما در عین حال میتواند اطلاعات مورد نظر اپلیکیشنها را در این ناحیه مخفی کند.

در ماه مارس سال گذشته، یک محقق امنیتی به نام کیگن رایان با همکاری گروه NCC دریافت که شیوه پیادهسازی الگوریتم امضای رمزنگاری ECDSA توسط کوآلکام باعث شده امکان دریافت اطلاعات از داخل ناحیه QSEE فراهم شود.

هکرها برای استفاده از این آسیبپذیری باید دسترسی ریشه داشته باشند، اما با توجه به این که در حال حاضر بدافزارهای بسیاری در سیستم عامل اندروید وجود دارند که میتوانند دسترسی ریشه داشته باشند، دستیابی به این مجور دیگر آن قدرها کار سختی به حساب نمیآید.

آقای رایان میگوید هدف از طراحی QSEE جلوگیری از دسترسی کامل مهاجمان به دستگاه بوده، اما همان طور که میبینیم این مکانیزم نتوانسته هدف اصلی خود را به درستی انجام دهد. رایان درباره چگونگی کشف این آسیبپذیری این گونه توضیح میدهد:

ما با استفاده از ابزاری به نام Cachegrab مشغول بررسی نشتیهای کوچک کش حافظه کوآلکام بود که دو نقطه نشتدهنده اطلاعات نانس را پیدا کردیم. در هر دوی این نقاط تدابیری برای مقابله با برخی حملات در نظر گرفته شده است، اما همچنان امکان غلبه بر این تدابیر و دسترسی به اطلاعات وجود دارد.

این محقق امنیتی میگوید او با موفقیت توانسته حملهای آزمایشی را بر روی یک دستگاه نکسوس 5X انجام دهد و کلید رمزنگاری P-526 را از QSEE این دستگاه به دست آورد.

این آسیبپذیری میتواند امنیت بسیاری از دستگاههای اندرویدی و دستگاههای IoT را که اطلاعات مهمی در آنها نگه داشته میشود به خطر بیندازد. رایان میگوید او سال گذشته کوآلکام را از وجود این آسیبپذیری مطلع کرده و آنها هم اوایل ماه جاری مشکل را با انتشار آپدیتی برطرف کردهاند.

طبق اطلاعیهای که توسط شرکت کوآلکام منتشر شده است، این باگ چیپستهای زیر را تحت تاثیر قرار میدهد:

IPQ8074, MDM9150, MDM9206, MDM9607, MDM9650, MDM9655, MSM8909W, MSM8996AU, QCA8081, QCS605, Qualcomm 215, SD 210/SD 212/SD 205, SD 410/12, SD 425, SD 427, SD 430, SD 435, SD 439 / SD 429, SD 450, SD 615/16/SD 415, SD 625, SD 632, SD 636, SD 650/52, SD 712 / SD 710 / SD 670, SD 820, SD 820A, SD 835, SD 845 / SD 850, SD 8CX, SDA660, SDM439, SDM630, SDM660, Snapdragon_High_Med_2016, SXR1130

دارندگان دستگاههای اندرویدی که از یکی از چپیستهای بالا استفاده میکنند در خطر هستند و باید به نحوی سیستم عامل دستگاه خود را به جدیدترین آپدیت امنیتی موجود مجهز کنند.

با همه این حرفها، این باگ اولین آسیبپذیری امنیتی QSEE نیست که به مهاجمان اجازه دسترسی به اطلاعات حساس و خصوصی کاربر را میدهد. پیش از این در سال ۲۰۱۵، محقق دیگری به نام گَل بنیامینی آسیبپذیری دیگری را در همین قسمت از تراشههای کوآلکام پیدا کرده بود.