وقتی ویندوز 10 برای نخستین بار رونمایی شد، عدهای Windows Settings را که برای تسهیل پیکربندی آن طراحی شده بود، یکی از انقلابیترین برنامههای کاربردی این سیستمعامل قلمداد کردند. اما بررسیهای اخیر «مت نلسون»، از پژوهشگران امنیت در شرکت SpecterOps نشان میدهد این برنامه حفره امنیتی خطرناکی دارد که احتمالاً از چشم پنهان مانده است.

به گفته وی، مشکل مورد بحث از نوع فایل خاصی نشأت میگیرد که .SettingContent-ms نام دارد. این فرمت یا نوع فایل در سال 2015 همراه با ویندوز 10 جهت ایجاد میانبر به صفحات تنظیمات سیستمعامل معرفی شد. تصور میشد که این روش برای پیکربندی ویندوز 10 در مقایسه با کنترلپانل قدیمی در نسخههای قبلی ویندوز، کاربرپسندتر باشد.

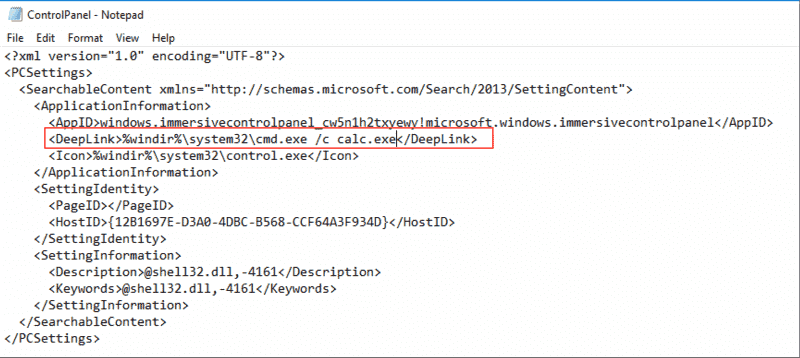

همه فایلهای .SettingContent-ms در اصل سندهایی با فرمت XML و حاوی برچسب یا تگ <DeepLink> هستند که محل صفحه تنظیمات ویندوز 10 بر روی دیسک را مشخص میکند و با دو بار کلیک کردن کاربر روی آن، باز میشود. مشکل این است که چنین فایلی را بهراحتی میتوان ویرایش کرد و میانبرها را طوری تغییر داد که عوض اشاره کردن به صفحه Settings به تقریباً هر فایل یا برنامه دیگر از جمله به ابزارهای قدرتمندی مثل خط فرمان ویندوز (Command Prompt) و پاورشل اشاره کند.

پس نفوذگران نیز میتوانند با دستکاری محتوای DeepLink در فایل XML میانبر را طوری تغییر دهند که وقتی کاربر روی آن کلیک میکند، برنامه یا دستور (یا حتی زنجیرهای از دستورات) خاص اجرا شود و این در حالی است که کاربر متوجه نمیشود چه تغییری رخ داده است.

آنچه بر نگرانیها میافزاید این است که نرمافزارهای امنیتی مایکروسافت مثل «ویندوز دیفندر» و «اتک سرفیس ریداکشن» (مختص برنامه آفیس)، نوع فایل .SettingContent-ms را شناسایی نمیکنند. پس بیم آن میرود که این ضعف توسط فایلهای مخفی از نوع .SettingContent-ms درون اسناد آفیس مورد سوء استفاده واقع شود.

نلسون طی بررسیهای خود میانبری از نوع فایل .SettingContent-ms را روی یک وبسرور میزبانی و سپس آن را دانلود و اجرا کرد، در حالی که نه ویندوز 10 و نه ویندوز دیفندر هیچیک پیش از باز شدن فایل به وی هشدار ندادند.

نلسون در گزارش خود مینویسد، وقتی چنین فایلی مستقیماً از اینترنت دانلود شود، به محض اینکه کاربر روی آن کلیک کند بدون هیچگونه هشدار اولیهای اجرا میشود.

وی در این خصوص با مایکروسافت تماس گرفت، اما ظاهراً مایکروسافت این موضوع را ضعف امنیتی قلمداد نمیکند.

اگرچه هنوز هیچ نمونهای از فایلهای آلوده .SettingContent-ms گزارش نشده است، امید میرود که مایکروسافت زودتر این مسئله را مورد توجه قرار دهد.